K8SRBAC詳解

一.RBAC介紹

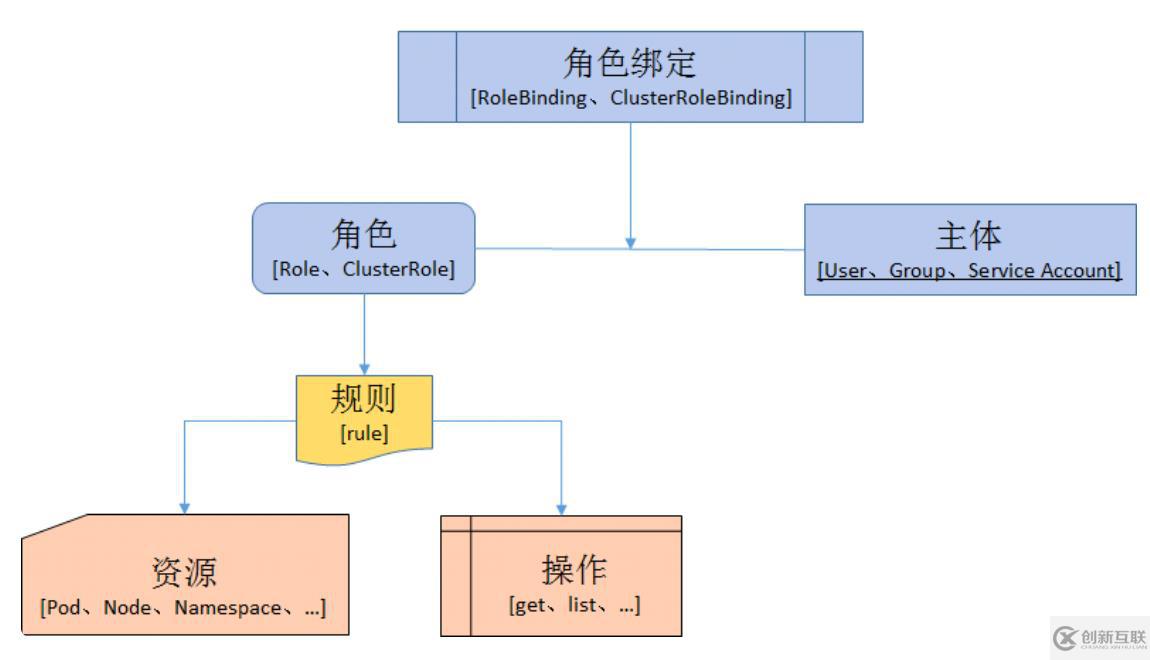

RBAC是kubernetes的一種認證訪問授權機制,通過設置–authorization-mode=RBAC開啟RBAC。RBAC的授權步驟分為兩步:1)定義角色:在定義角色時會指定此角色對于資源的訪問控制的規則;

創新互聯公司2013年成立,是專業互聯網技術服務公司,擁有項目成都網站設計、成都網站制作網站策劃,項目實施與項目整合能力。我們以讓每一個夢想脫穎而出為使命,1280元仁壽做網站,已為上家服務,為仁壽各地企業和個人服務,聯系電話:13518219792

2)綁定角色:將主體與角色進行綁定,對用戶進行訪問授權。

如下是官網的圖解:

二. role和clusterrole

role是權限的定義,在kubernetes中角色分為兩種一種是role針對特定的命名空間,一種是clusterrole在整個集群范圍內都生效。

例子如下:

kind: Role

apiVersion: rbac.authorization.k8s.io/v1

metadata:

namespace: default

name: pod-reader

rules:

- apiGroups: [""] # "" indicates the core API group

resources: ["pods"]

verbs: ["get", "watch", "list"]clusterrole 例子如下:

kind:ClusterRole

apiVersion:rbac.authorization.k8s.io/v1

metadata:

name:secret-reader

rules:

- apiGroups:[""]

resources:["secrets"] #明確資源類型

verbs:["get","watch","list"]三. serviceaccount

Service account是為了方便Pod里面的進程調用Kubernetes API或其他外部服務而設計的,可以簡單的理解為服務賬戶,一般RBAC的最普遍的使用都是使用serviceaccount,因為k8s默認的user資源是不在集群管理內的,而且使用方式過于繁瑣。serviceaccount可以簡單方便的實現認證和授權。

四. RoleBinding和clusterrolebinging

定義好了角色也就是一個權限的集合,然后創建了一個serviceaccount也就是一個服務賬號,然后將這兩個東西綁定起來,就是授權的過程了。

例子如下:

kind:RoleBinding

apiVersion:rbac.authorization.k8s.io/v1

metadata:

name:read-pods

namespace:default

subjects: #主體

- kind:ServiceAccount

name:jane

apiGroup:rbac.authorization.k8s.io

roleRef: #引用的角色

kind:Role

name:pod-reader

apiGroup:rbac.authorization.k8s.io集群角色綁定同上

kind:ClusterRoleBinding

apiVersion:rbac.authorization.k8s.io/v1

metadata:

name:read-secrets-global

subjects:

- kind:ServiceAccount

name:manager

apiGroup:rbac.authorization.k8s.io

roleRef:

kind:ClusterRole

name:secret-reader

apiGroup:rbac.authorization.k8s.io這樣就完成了一個完整的授權!!!

當前文章:K8SRBAC詳解

URL分享:http://m.newbst.com/article46/jegieg.html

成都網站建設公司_創新互聯,為您提供虛擬主機、搜索引擎優化、微信公眾號、ChatGPT、面包屑導航、

聲明:本網站發布的內容(圖片、視頻和文字)以用戶投稿、用戶轉載內容為主,如果涉及侵權請盡快告知,我們將會在第一時間刪除。文章觀點不代表本網站立場,如需處理請聯系客服。電話:028-86922220;郵箱:631063699@qq.com。內容未經允許不得轉載,或轉載時需注明來源: 創新互聯

- 建設商城網站的好處有幾方面? 2014-05-03

- 網站建設分析為何大家對微商城趨之若鶩? 2016-08-30

- 網站商城系統建設的幾個細節問題 2015-12-06

- 商城網站建設要注重哪些細節 2016-10-12

- 某商城網站建設的缺點分析及網絡推廣方式 2016-02-12

- 購物商城網站功能如何設計.有哪些功能模塊-佛山網站設計 2022-12-03

- 怎樣搭建新式商城網站 這種事宜要留意 2016-11-14

- 如何快速搭建一個商城網站 2021-02-08

- 商城網站建設初期應該考慮的問題有哪些? 2015-08-03

- 商城網站托管有哪些好處? 2016-01-09

- 企業進行商城網站建設應注意什么 2023-02-16

- 深圳建設購物商城網站需要注意的幾個問題 2021-11-05