Log4j一波未平,Logback一波又起!再爆漏洞!!

2022-10-10 分類: 網站建設

前些天Log4j的漏洞,不知多少程序被抓去加班,關鍵漏洞還是接連出現的,真是辛苦了程序員,也辛苦了Log4j的開源作者。

為此,二師兄還專門寫了一篇還原漏洞的文章【原文點這里】。竟然有朋友在評論區說”就這么一個小漏洞,值得這么大肆的寫嗎?“。看來那位朋友還沒意識到漏洞的嚴重性。

本來以為使用的是Logback能夠躲過一劫,沒想到,又看到朋友圈在討論Logback的爆出的新漏洞,嚇得趕緊看了一下項目中的版本。

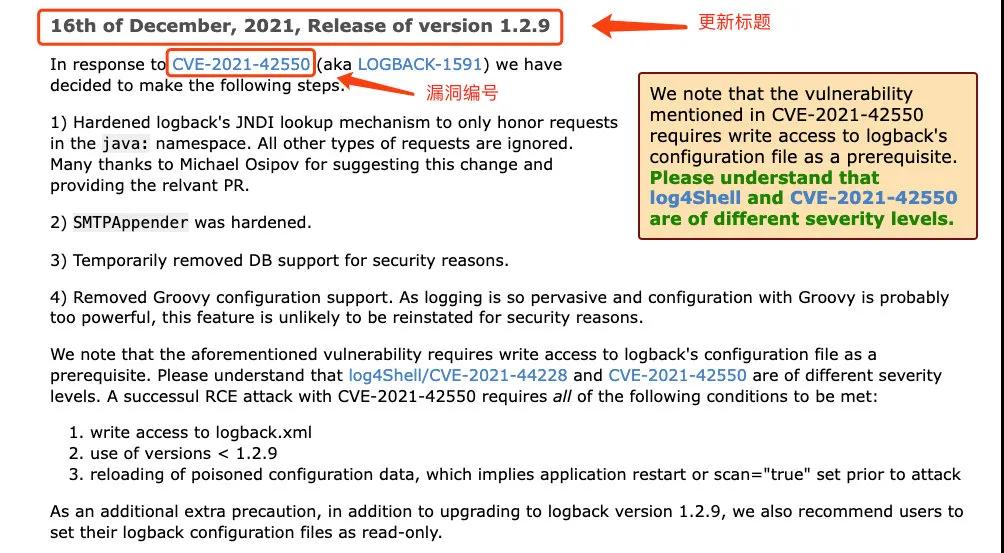

漏洞詳情為了了解一下是什么情況,先去官網(https://logback.qos.ch/news.html)看看。在官網的News中可以看到,在12月16日更新了1.2.9版本。

Logback漏洞

通過上面的News可以看出,12月16日更新了1.2.9版本,并在描述中提示受影響的版本是小于1.2.9版本。

官方為了避免恐慌,特意強調:” Please understand that log4Shell/CVE-2021-44228 and CVE-2021-42550 are of different severity levels. “

也就是說,該漏洞與Log4j的漏洞根本不是一個級別的。所以,大家不必恐慌。

漏洞的被利用需要滿足三個條件: 擁有修改logback.xml的權限; Logback版本低于1.2.9版本;重啟應用或者在攻擊之前將scan設置為true。

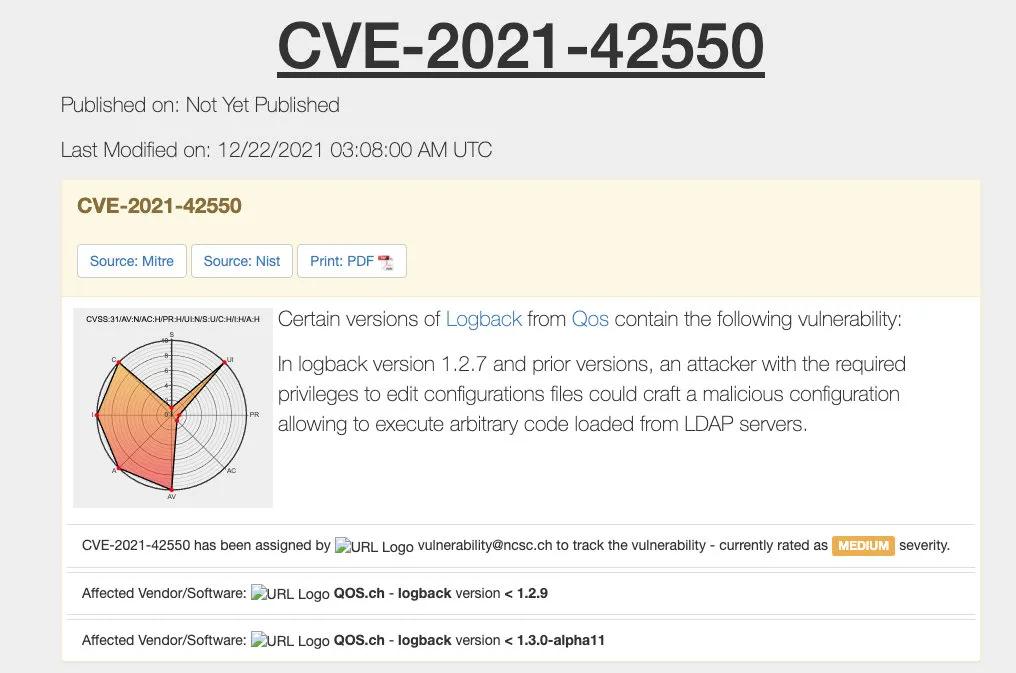

點擊上面的漏洞(編號:CVE-2021-42550),看到最新修改日期是12月22日:

CVE-2021-42550

通過官網描述,可以知道:Logback 1.2.7(下面顯示為小于1.2.9)及以下版本中,存在安全漏洞,攻擊者可以通過更改 logback 配置文件添加惡意配置,從而可以執行 LDAP 服務器上加載的任意代碼。

安全防護看似挺嚴重的漏洞,但在上圖中描述漏洞的嚴重級別只有MEDIUM級,即中級。所以,不必過于恐慌,但如果有可能的話,還是選擇升級來確保系統的安全。

解決方案很簡單:除了將Logback升級到1.2.9版本,官方還建議將Logback的配置文件設置為只讀。

如果你使用的是Spring Boot的項目,除了新發布的2.5.8和2.6.2以外,Logback還都未升級到1.2.9版本。建議在pom.xml文件中升級一下Logback的版本:

1.8 1.2.9 小結Log4j的漏洞讓大家成了驚弓之鳥,但這次不必恐慌。軟件有漏洞存在是必然的客觀事實。發現漏洞,解決漏洞即可。但這些漏洞的發生給我們提了個醒兒:如何及時得知自己系統中所使用軟件是否存在漏洞?

如果你在思考上面的問題,其實本篇文章已經給你提示了一個解決途徑:有事沒事看看所使用框架的官網版本更新。而本文的基本思路就是:得知漏洞消息,查看官網,進而得到漏洞信息及解決方案。其實,更進一步,還可以看看代碼中前后版本都改了什么代碼,那你將收獲更多。

當前名稱:Log4j一波未平,Logback一波又起!再爆漏洞!!

標題來源:http://m.newbst.com/news1/204151.html

成都網站建設公司_創新互聯,為您提供手機網站建設、企業網站制作、外貿網站建設、面包屑導航、網站排名、動態網站

聲明:本網站發布的內容(圖片、視頻和文字)以用戶投稿、用戶轉載內容為主,如果涉及侵權請盡快告知,我們將會在第一時間刪除。文章觀點不代表本網站立場,如需處理請聯系客服。電話:028-86922220;郵箱:631063699@qq.com。內容未經允許不得轉載,或轉載時需注明來源: 創新互聯

猜你還喜歡下面的內容

- 阿里系企業光云科技科創板IPOSaaS模式能走多遠 2022-10-10

- cisco思科統一計算系統UCSB系列刀片服務器推薦 2022-10-10

- 網站服務器租用怎么選擇合適的帶寬和機器配置 2022-10-10

- 代碼簽名證書工具下載流程是怎樣的ev代碼簽名證書如何申請 2022-10-10

- 一個服務器放幾個網站比較好? 2022-10-10

- 云計算與DevOps:你的下一步職業發展方向 2022-10-10

- 如何辨認是否屬于獨立服務器 2022-10-10

- 服務器機房功耗:需求與效率之爭 2022-10-10

- 美國服務器租用應該注意什么? 2022-10-10

- 香港服務器和美國服務器哪個好?兩者有什么區別? 2022-10-10

- arj是什么文件格式?arj文件怎么打開? 2022-10-10

- 什么是域名糾錯系統?怎么關閉域名糾錯系統? 2022-10-10

- 數據中心該如何迎接即將到來的元宇宙未來? 2022-10-10

- 分散式云計算的優勢與革命性實踐 2022-10-10

- 云計算發展的八大趨勢和預測 2022-10-10

- 研究表明開放計算項目在數據中心領域不斷增長 2022-10-10

- 可以考慮的7種云存儲和文件共享服務 2022-10-10

- Windows服務器的基礎安全加固 2022-10-10

- 淺談服務器機柜與網絡機柜的區別 2022-10-10