Wireshark解密HTTPS流量的兩種方法

2021-02-04 分類: 網站建設

原理

我們先回顧一下ssl/TLS的整個握手過程:

(1) Clienthello:發送客戶端的功能和選項給服務器,在連接建立后,當希望重協商、或者響應服務器的重協商請求時會發送。

(2) version:客戶端支持的好協議版本

(3) Random:共32字節,28字節隨機數,4字節額外信息,受客戶端時鐘影響(為了避免瀏覽器指紋采集,現在一般會對4字節時鐘做扭曲)

(4) Session ID:32字節隨機數,用于和服務器重建會話,為空表示新建會話

(5) cipher suit:客戶端支持的所有密碼套件,按優先級排列

(6) Compression:客戶端支持的壓縮算法,默認無壓縮

(7) Extensions:由任意數量的擴展組成,攜帶額外數據

(8) ServerHello:

- 選擇客戶端提供的參數反饋客戶端

- 服務器無需支持客戶端支持的好版本,如果服務器不支持客戶端版本,可以提供其他版本以期待客戶端可以接受

(9) Certificate:

- 用于攜帶服務器X.509證書鏈

- 主證書必須第一個發送,中間證書按照正確的順序跟在主證書之后

- 服務器必須保證發送的證書和選擇的算法套件一致

- Certificate消息時可選的

(10) ServerKeyExchange:攜帶密鑰交換的額外數據,取決于加密套件

(11) ServerHelloDone:服務器已將所有預計的握手消息發送完畢

(12) ClientkeyExchange:攜帶客戶端為密鑰交換提供的信息

(13) ChangeCipherSpec:發送端已取得用以連接參數的足夠的信息

(14) Finish:握手完成,消息內容加密,雙方可以交換驗證,整個握手完整性所需的數據

(15) 算法:verrify_data = PRF(master_secret , finished_label,hash(handshake_message))

要解密HTTPS流量,需要得到加密密鑰,加密密鑰由主密鑰、客戶端隨機數、服務器隨機數生成。由上述握手過程可知,客戶端隨機數和服務器隨機數在雙方握手消息中傳遞,而主密鑰(master_secret)則由預主密鑰(pre_master_secret)結合兩個隨機數生成。預主密鑰通過密碼套件中的密鑰交換算法進行交換(DH、RSA)。

因此,通過Wireshark解密HTTPS,可以從兩個地方下手:

- 密鑰交換算法選擇RSA,然后提取服務器的私鑰,將私鑰導入Wireshark,通過Wireshark解密密鑰交換過程中傳遞的預主密鑰,再結合之前的客戶端和服務器隨機數生成主密鑰,進一步生成加密密鑰,即可解密后續抓取到的加密報文。

- 直接從客戶端提取主密鑰,結合客戶端和服務器隨機數生成加密密鑰,實現對加密報文的解密。

下面演示兩種方法解密HTTPS流量。

方法一

從服務器上導出帶私鑰的P12格式的證書,或者直接導出服務器的私鑰。

捕獲從TCP三次握手開始的完整報文:

可以看到此時的報文是被TLS加密的,無法看到具體的報文內容。

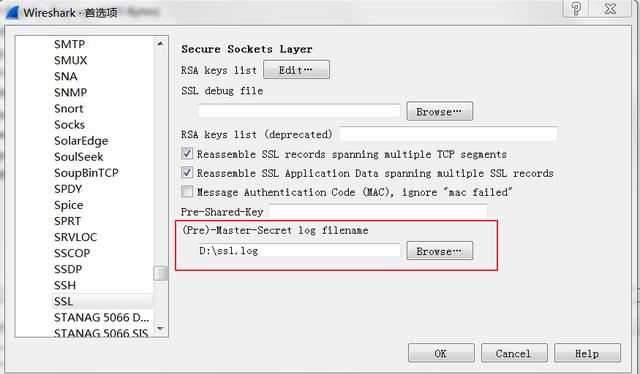

點擊編輯——>選項——>協議——>ssl(有的版本只有TLS),導入RSA key:

點擊編輯>選項>protocol>ssl:

即可解密瀏覽器的訪問流量:

標題名稱:Wireshark解密HTTPS流量的兩種方法

本文鏈接:http://m.newbst.com/news39/99139.html

成都網站建設公司_創新互聯,為您提供動態網站、建站公司、靜態網站、軟件開發、服務器托管、網站內鏈

聲明:本網站發布的內容(圖片、視頻和文字)以用戶投稿、用戶轉載內容為主,如果涉及侵權請盡快告知,我們將會在第一時間刪除。文章觀點不代表本網站立場,如需處理請聯系客服。電話:028-86922220;郵箱:631063699@qq.com。內容未經允許不得轉載,或轉載時需注明來源: 創新互聯

猜你還喜歡下面的內容

- 零基礎,小白WordPress建站完整教程 2021-02-04

- 老程序員都去哪了? 2021-02-04

- 如何利用小程序現有的幾大特點實現用戶營銷 2021-02-04

- SEO每日流量如何從0到10000+ 2021-02-04

- 如何允許遠程連接到MySQL數據庫服務器? 2021-02-04

- 網站推廣之seo優化的重要性 2021-02-04

- 四字母雙拼域名kelu.com以15萬元一口價成交 2021-02-04

- 小程序不小,一場「新流量入口」之戰已不可避免 2021-02-04

- 好的域名也是一個網站成功的關鍵 2021-02-04

- 從0到1,我完成了這款社交產品的設計 2021-02-04

- 怎樣才能做好微商 2021-02-04

- 蘑菇街啟用新域名mogu.com 2021-02-04

- 網站外鏈的作用和生命周期 2021-02-04

- 為什么說建網站,最好選云主機! 2021-02-04

- 線上線下沖擊下,新的實體店開張,你需要做以下幾項工作 2021-02-04

- 香港云主機與vps的搭建 2021-02-04

- 企業為什么要注冊商標?注冊商標的重要性 2021-02-04

- IDC服務器機房必備的六大服務保障 2021-02-04

- 動態秒換IP服務器,讓爬蟲運行更加順利! 2021-02-04